¿Qué utilizas para comprobar la seguridad de tu wordpress?

Como todo el mundo sabe, WordPress es el líder de los CMS, es por ello que también es el más atacado constantemente en busca de vulnerabilidades. Existen multitud de plugins de seguridad para evitar que tu web sea comprometida, hay plugins de toda clase, desde los gratuitos, gratuitos que tienen todas sus funcionalidades pero con un retraso de 30 días en las funcionalidades principales y gratuitos al día pero con funcionalidades básicas además de los premium. Si no tienes para invertir en plugins premium te recomiendo el gratuito con funcionalidades básicas antes que uno completo con retraso de 30 días, ya que 30 días dan para mucho.

Pero habéis probado alguna vez ¿cómo de seguro es vuestro WordPress? Para ello hay muchísimas maneras, hoy os traemos WPScan una manera muy sencilla para todo el mundo con una base de datos de vulnerabilidades con actualizaciones constantes y una API que nos permitirá 50 peticiones al día de forma gratuita.

También dispone de plugin para wordpress del cual no hablaremos pero que podéis probar, donde la versión gratis permite también 50 peticiones API al día con notificación mensual por mail si detecta alguna, que como digo enterarse días después….podéis ver los planes en su web.

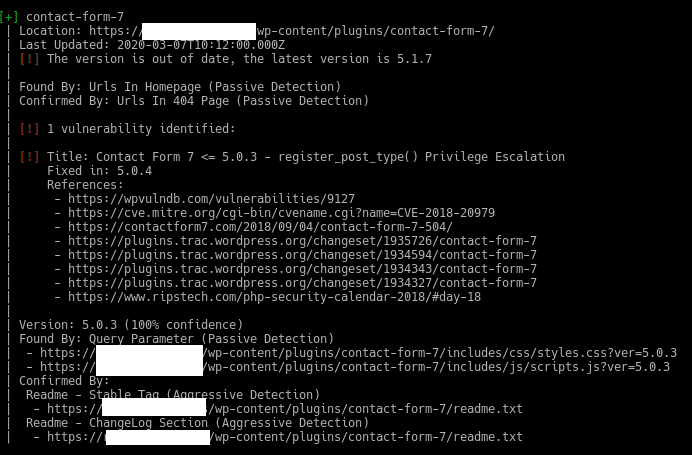

Aquí vamos a ver como lanzarlo desde nuestra máquina, para ello hemos instalado un WordPress con una vulnerabilidad a propósito del plugin Contact Form 7, el cual escanearemos con esta herramienta tras su instalación

Lo primero es instalar ruby puesto que está programada en ruby.

sudo apt install ruby

Ahora las dependencias

sudo apt install build-essential libcurl4-openssl-dev libxml2 libxml2-dev libxslt1-dev ruby-dev libgmp-dev zlib1g-dev

Y por último la herramienta

sudo gem install wpscan

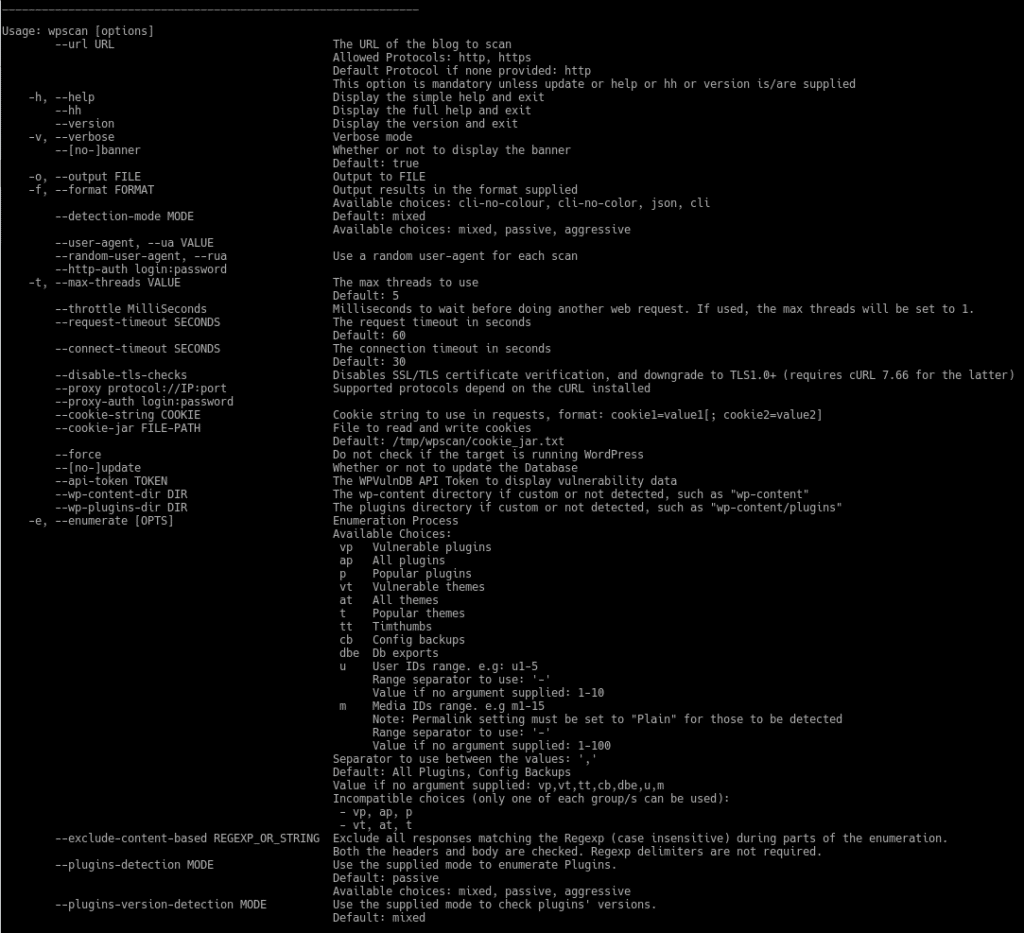

La instalación es muy sencilla. Una vez instalado vamos a ver la ayuda escribiendo

wpscan –hh

Ya tenemos instalada la herramienta, ahora comprobaremos nuestro WordPress con vulnerabilidad en Contact Form 7. Para poder utilizar la API es necesario registrarse en wpvulndb.com , donde os recomiendo también activéis la casilla de "Receive a monthly digest for new vulnerabilities" para estar al día, suelen llegar unos cuantos mails durante el mes.

Vale supuestamente nos hemos registrado y tenemos el token de la API, vamos a utilizar el siguiente comando básico

wpscan –url http://webquequeremosescanear.com –api-token seguidodevuestrotoken

Y nos devolverá las vulnerabilidades que ha habido en los diferentes plugin por versiones y cual es la que tenemos, en nuestro caso hemos metido la 5.0.3 de Contact Form 7 a propósito.

Si echáis un vistazo a la ayuda podréis ver que más cosas podemos hacer, como enumerar usuarios, theme, plugins, el tipo de detección mixed,passive,aggressive, activar el modo verbose e incluso probar ataques de fuerza bruta con diccionarios.

Algún ejemplo:

- Escanear plugin vulnerables en modo agresivo con verbose activado.

wpscan –url https://webquequeremosescanear.com –enumerate vp –detection-mode aggressive -v

- Prueba de fuerza bruta utilizando un diccionario y 20 hilos simultaneous para el usuario wpadmin

wpscan –url https://webquequeremosescanear.com –wordlist diccionario.lst –username wpadmin –threads 20

- Enumerar usuarios

wpscan –url https://webquequeremosescanear.com –enumerate u

Podéis echar el rato probando cosillas con esta herramienta.

Recordar que el karma no está confinado por el covid-19

TL.

Gracias por leer nuestros posts.